Una grave falla ha sido detectada por investigadores que se dieron cuenta de campañas maliciosas dirigidas a servidores Linux administrados con cPanel y WHM. Por lo mismo, miles de sitios web quedaron expuestos a ataques tras la explotación masiva de la vulnerabilidad crítica CVE-2026-41940, utilizada para tomar control de servidores y desplegar el ransomware «Sorry».

Esta falla ha permitido que terceros puedan acceder a paneles de administración y comprometer toda la infraestructura de alojamiento web en distintos países. Una fea vulnerabilidad que afectó a los sistemas de administración de servidores basados en Linux usados para gestionar sitios, bases de datos y servicios de correo.

Según datos de la organización Shadowserver, más de 550.000 servidores seguían potencialmente expuestos varios días después de la divulgación del problema, mientras que alrededor de 2.000 instancias aparecían comprometidas el lunes, una cifra inferior a las cerca de 44.000 detectadas previamente.

Explotación activa de la falla en cPanel

La vulnerabilidad comenzó a explotarse como un ataque de día cero poco después de que se publicara una actualización de emergencia para corregir el fallo de autenticación en WHM y cPanel. Investigadores de seguridad indicaron que los intentos de explotación se remontaban al menos hasta finales de febrero.

La agencia estadounidense CISA agregó la falla a su catálogo de vulnerabilidades explotadas activamente y pidió a las agencias gubernamentales aplicar los parches antes del domingo posterior al aviso. El problema quedó registrado bajo el identificador CVE-2026-41940.

Daniel Pearson, director ejecutivo de la empresa de hosting KnownHost, afirmó que su compañía detectó actividad asociada a estos ataques desde el 23 de febrero.

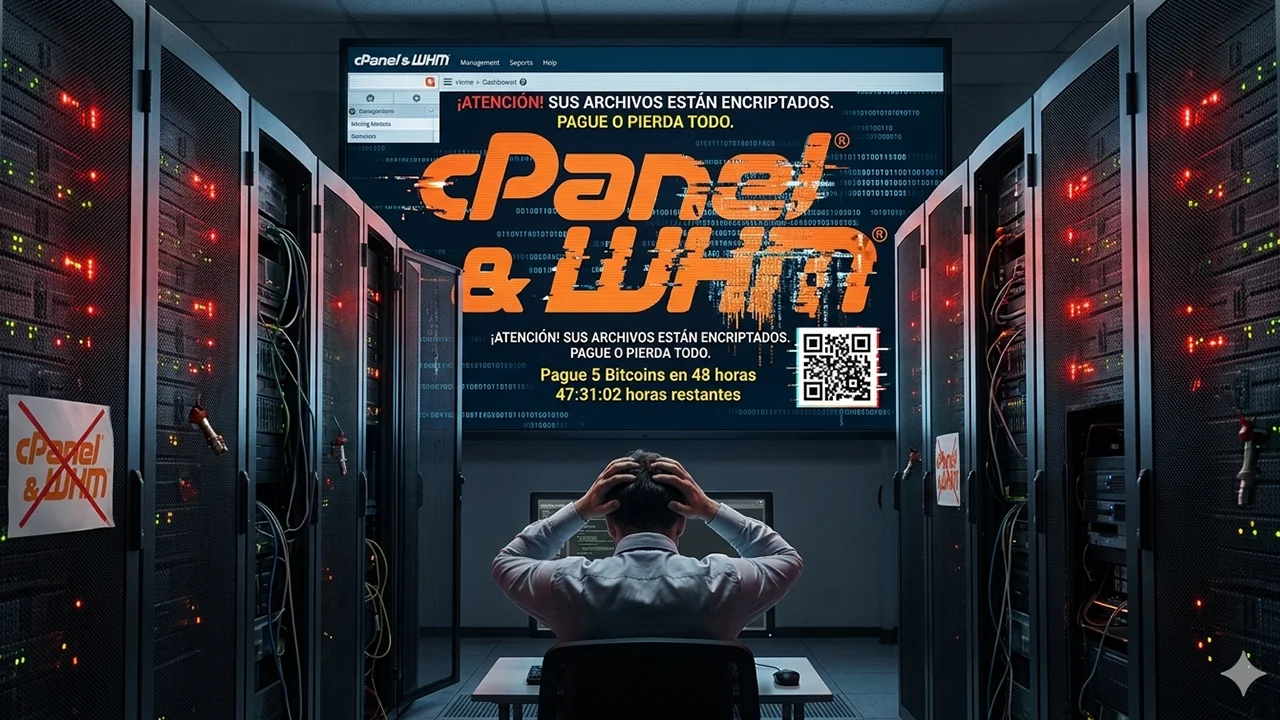

Los atacantes aprovecharon el acceso obtenido a través de los paneles comprometidos para desplegar un cifrador de ransomware desarrollado en Go y orientado a sistemas Linux. El malware añadía la extensión «.sorry» a los archivos afectados y generaba una nota de rescate llamada README.md en cada carpeta.

Ransomware «Sorry» en sitios hackeados

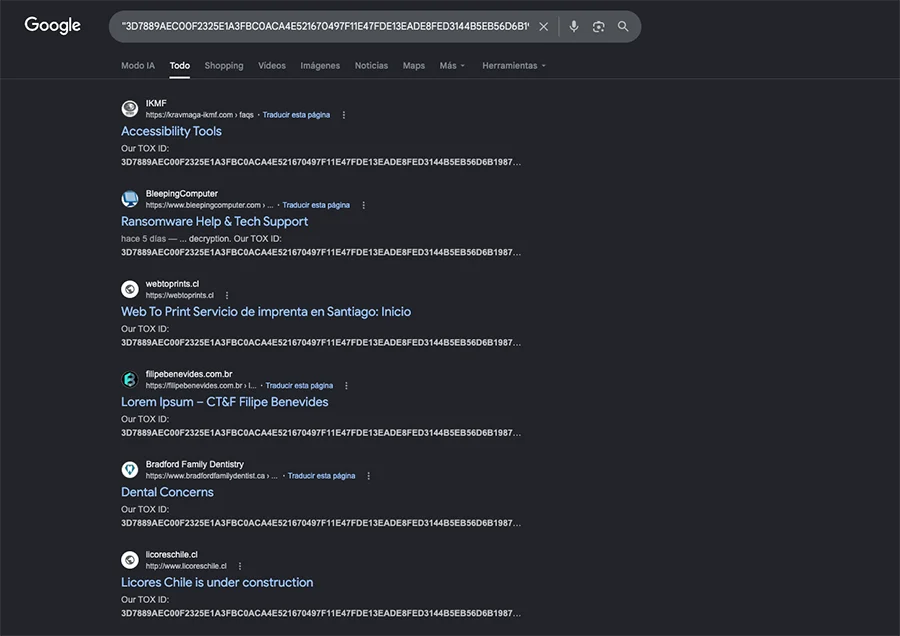

Las campañas de ransomware dejaron rastros visibles en buscadores. Cientos de sitios comprometidos quedaron indexados en Google mostrando mensajes asociados al grupo atacante, aunque algunos portales posteriormente volvieron a funcionar con normalidad.

Las notas de rescate incluían un identificador de contacto en la red Tox para negociar pagos con las víctimas. El mismo ID apareció repetido en los distintos incidentes reportados.

Especialistas citados en los reportes señalaron que el ransomware utilizó el cifrado ChaCha20 para bloquear archivos, mientras que la clave de cifrado quedó protegida mediante una clave pública RSA-2048 incrustada en el malware. El investigador Rivitna indicó que la única forma de descifrar los archivos consistía en obtener la clave privada correspondiente.