El equipo de investigación de ESET, descubrió docenas de sitios Web que se hacían pasar por Telegram y WhatsApp, y ofrecían versiones de las aplicaciones troyanizadas. La mayoría de las Apps maliciosas identificadas son «clippers», un tipo de malware que roba o modifica el contenido almacenado en el portapapeles.

Todos estos clippers buscan robar los fondos de las víctimas, y varios apuntan a las billeteras de criptomonedas de usuarios -principalmente- de sistemas operativos Android y Windows.

ESET dice que es la primera vez que observa clippers para Android disfrazados como apps de mensajería instantánea. Además, algunas de estas utilizan el reconocimiento óptico de caracteres (OCR) para reconocer el texto de las capturas de pantalla almacenadas en los dispositivos comprometidos, otra novedad para el malware de Android.

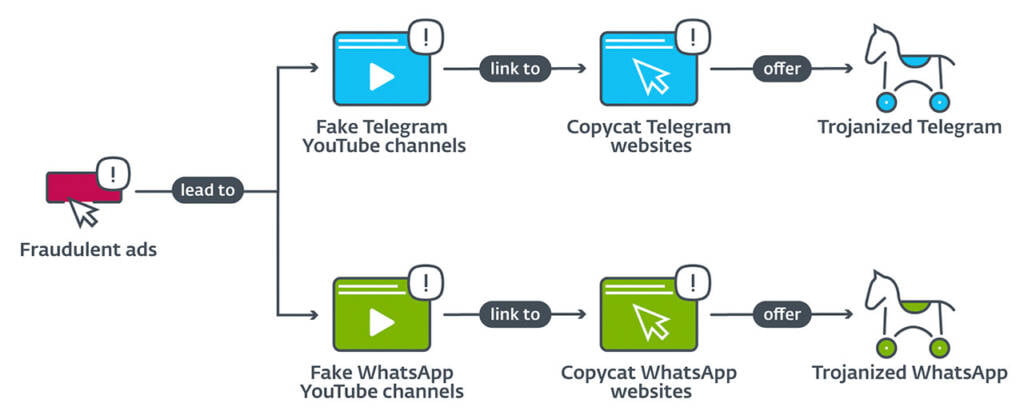

La carnada para llegar a descargar e infectarse con estas falsas aplicaciones de WhatsApp y Telegram, fue a través de anuncios de Google. Estos llevaban a canales de YouTube fraudulentos, que luego redirigen a los desafortunados espectadores a imitar los sitios web de Telegram y WhatsApp.

Además de eso, un grupo en particular de Telegram también anunció una versión maliciosa de la aplicación que afirmaba tener un servicio proxy gratuito fuera de China. Cuando ESET descubrió estos anuncios fraudulentos y los canales de YouTube relacionados, los informó a Google, que los cerró todos de inmediato.

En cuanto a la distribución, según el idioma utilizado en las aplicaciones que se presentan como copias, parece que los operadores detrás de ellas se dirigen principalmente a usuarios de habla china. Debido a que tanto Telegram como WhatsApp están bloqueados en China desde hace varios años, con Telegram bloqueado desde 2015 y WhatsApp desde 2017, las personas que desean utilizar estos servicios tienen que recurrir a medios alternativos para obtenerlos.

El objetivo principal de las aplicaciones troyanizadas es interceptar los mensajes de chat de las víctimas y cambiar cualquier dirección de billetera de criptomonedas por otras pertenecientes a los atacantes, o filtrar información confidencial que permitiría a los atacantes robar los fondos de criptomonedas de las víctimas.

Recuerda siempre instalar aplicaciones solo de fuentes confiables, como la tienda Google Play. Y nunca almacenes en tu dispositivo imágenes o capturas de pantalla sin cifrar que contengan información confidencial, como frases mnemotécnicas, contraseñas y claves privadas.

Si crees que tienes instalada una versión hackeada de Telegram o WhatsApp, elimínala manualmente del dispositivo y descarga la aplicación desde Google Play o directamente desde el sitio web legítimo.