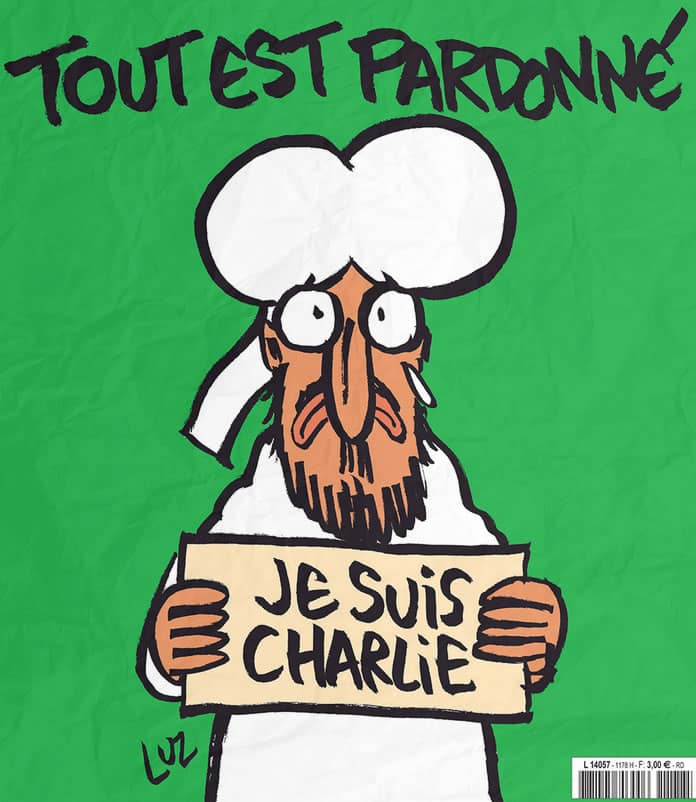

Según la compañía Blue Coat, se ha identificado un malware que está siendo propagado ocultamente a través de mensajes titulados «Je suis Charlie», utilizado online para demostrar apoyo al semanario Charlie Hebdo de París.

El malware en cuestión es el famoso DarkComet RAT (conocido como Fynlonski), una herramienta gratuita de administración remota que también ha servido como puerta trasera para la entrada de un potente troyano. DarkComet fue inicialmente creado por el hacker francés DarkCoderSc, que abandonó su desarrollo en 2012. Sin embargo, su facilidad de uso y la riqueza y variedad de sus características, lo han mantenido a la cabeza en su utilización por todo tipo de atacantes, desde «script kiddies» y activistas hasta actores mucho más perversos.

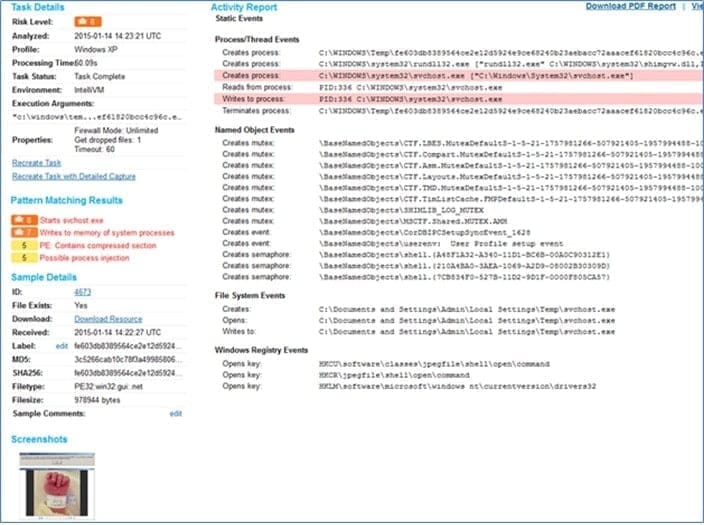

La variante utilizada en el presente ataque está oculta para evitar ser detectadas por los anti-virus. El código DarkComet Delphi está oculto dentro de un envoltorio .NET, haciendo que las señales de DarkComet muy difíciles de ser percibidos. Más aún, los índices de detección de este ejecutable, a la hora de redactar este texto, es bastante bajo, sólo 2 de 53 escáneres son capaces de hacerlo online.

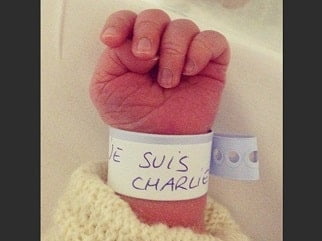

Como se puede ver en el ejemplo que acompaña, el malware descarga una copia de sí mismo con el nombre svchost.ext y lanza la imagen de un recién nacido, con una etiqueta que lleva el nombre «Je suis Charlie» escrito. La imagen parece haber sido tomada de fuentes públicas.

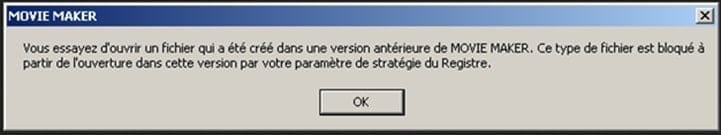

El ejemplo también lanza un mensaje en francés para despistar al usuario y hacerle creer que el binario ha sido creado en una versión previa de MovieMaker.

Los host de control y command es un subdominio dentro del dominio DNS dinámico no-ip. Éste es un servicio DNS dinámico legítimo muy conocido, que muchas veces ha sido utilizado por actores maliciosos.

La dirección actual del dominio es snakes63.no-ip[.]org. Esta dirección dirige a una dirección IP localizada en Orange en Francia. La dirección IP francesa y el mensaje de error en francés refuerza la impresión de que el malware ha sido diseñado pensando en usuarios franceses. Blue Coat ha informado a las autoridades francesas de la existencia de este malware.